В национальном сегменте сети Интернет Республики Беларусь наблюдается значительное повышение мошеннической активности, связанной с использованием фишинговых страниц и даже целых сайтов.

Целью данной разновидности фишинга

является получение

не только учетных данных от каких-либо сервисов (логин и пароль),

но и данных платежной карты (номер, срок действия, имя и фамилия держателя и

CVC2/CVV2 код).

Также стоит отметить, что

продуманный целевой фишинг

не обходится без использования социальной инженерии. Причем если раньше в

основном происходила рассылка фишинговых писем

на электронную почту, где была возможность блокировать массовые рассылки, то

теперь злоумышленники используют еще мессенджеры

и социальные сети, что значительно расширяет целевую аудиторию.

В случае успеха злоумышленник может

перечислить с карты жертвы некую сумму денег, если на счете будет достаточно

средств.

А если получит данные для входа в личный кабинет интернет-банкинга, перечислит

все деньги со счета, либо, с использованием межбанковской системы идентификации

(МСИ), может открыть счета в других банках (о которых жертва длительное время

может не знать), для проведения транзитных операций. В худшем случае, оформит

онлайн-кредиты,

в которых можно снять наличные, перевести или потратить средства онлайн. А

через некоторое время жертве придет извещение

о задолженности или повестка в суд за неуплату.

Данная мошенническая активность

направлена

на государственные органы и организации, юридических и физических лиц.

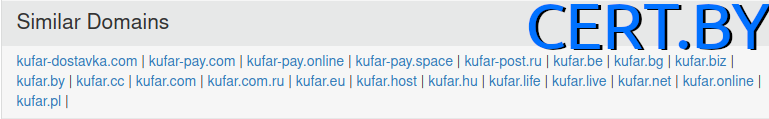

Подделываются различные ресурсы:

Новые появляются практически сразу

после блокировки старых,

а схожесть с реальными сайтами порой достигает очень высокого уровня.

В настоящее время наблюдается две основные схемы мошенничества:

У каждой схемы существуют свои модификации, которые позволяют мошенникам, в том числе повторно, обманывать пользователей.

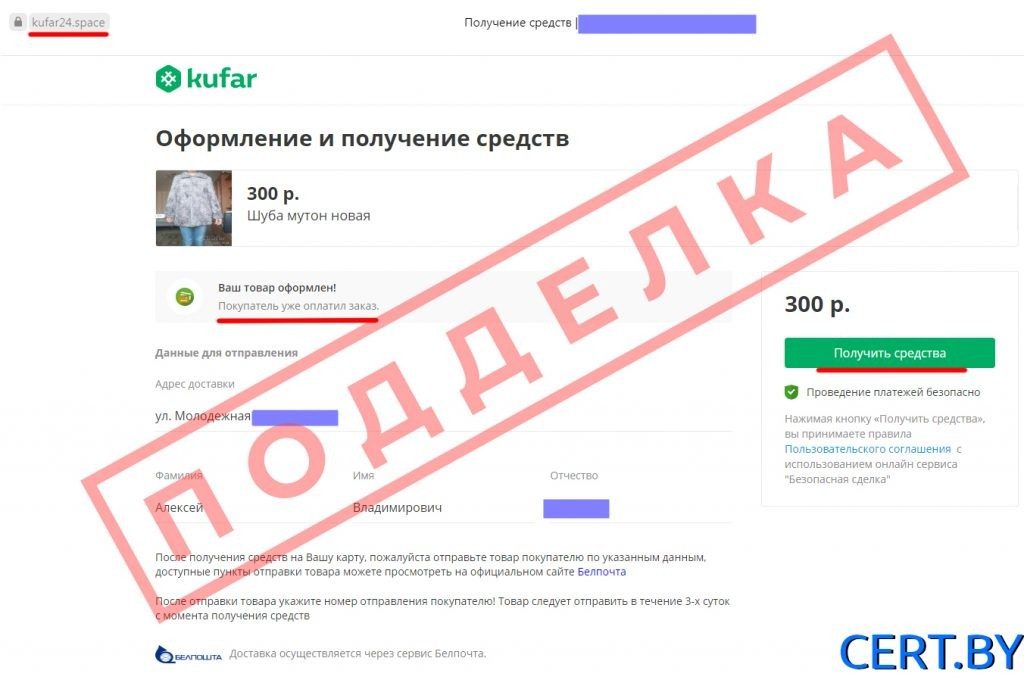

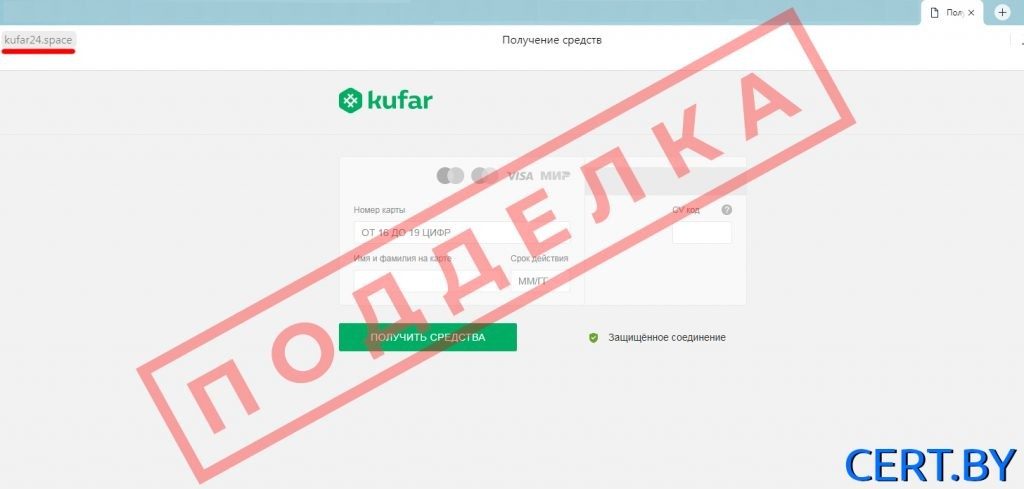

Пример маскировки под площадку Kufar.by

Совместно с площадкой объявлений Куфар мы составили детальное описание того, как злоумышленники сегодня пытаются обманывать белорусов.

Каждая из схем обмана подразумевает

2 этапа: подготовку

и реализацию. Подготовка практически не меняется, в то время

как реализация может быть разыграна по-разному.

«Все зависит от обстоятельств и

того, кто в данный момент выступает в роли жертвы, — рассказывает Анастасия

Наумова, начальник службы поддержки пользователей Куфара. — Мошенники хорошо

чувствуют эмоции собеседников, играют на доверчивости

и открытости белорусов. Могут рассказывать, что попали в сложную жизненную

ситуацию и продают вещь за бесценок потому, что нужно оплатить лечение

родственнику, учебу ребенку или спасти бизнес, пострадавший от кризиса.»

Подготовка:

После того, как поддельный сайт создан и размещен на похожем на официальный сайт домене, преступник начинает поиск жертвы.

«На данный момент известно о 6

типичных схемах мошенничества, — рассказывает Анастасия Наумова, начальник

службы поддержки пользователей Куфара. — Они направлены

как на продавцов, так и на покупателей товаров.»

Схема обмана продавцов № 1 (Предоплата)

Схема обмана продавцов № 2 (Предоплата)

Схема обмана покупателей № 1 (Доставка базовая)

Схема обмана покупателей №2 (Доставка повторная)

Схема обмана покупателей №3 (Возврат средств)

Схема обмана покупателей №4

(Мошенничество

с накладными)

Пример правильного поведения для каждого

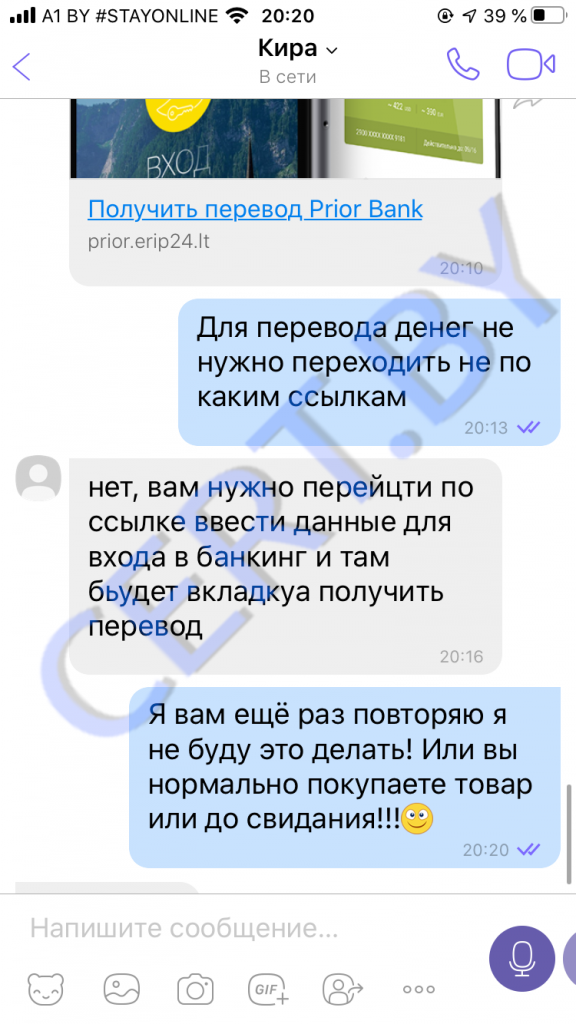

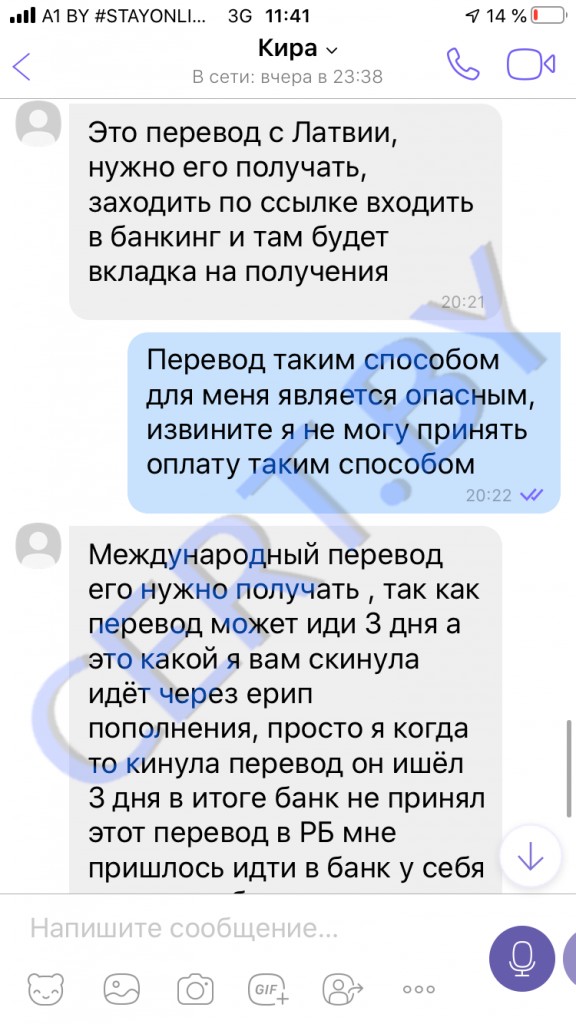

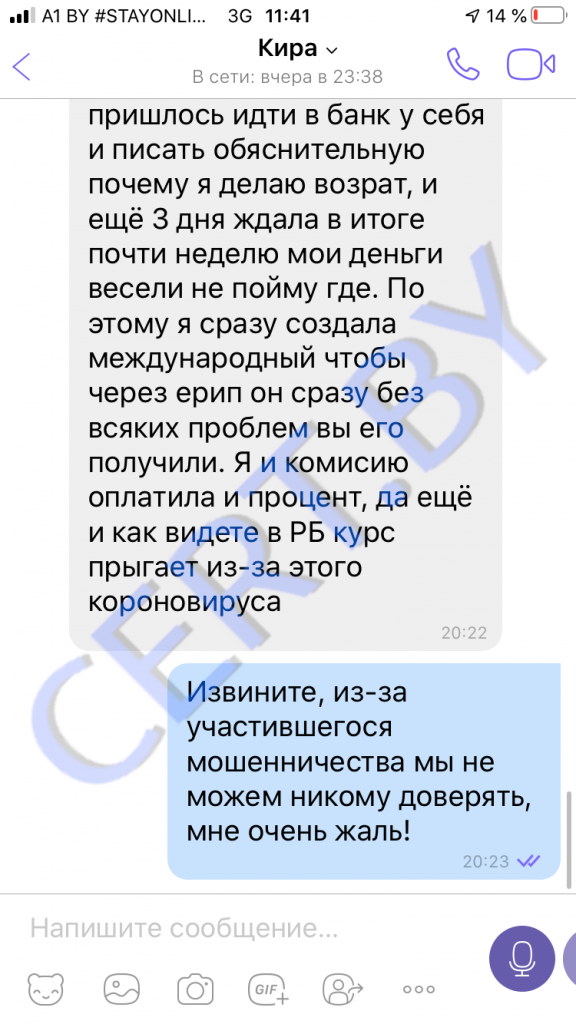

Мошенник работал по схеме обмана продавцов №1. Но благодаря очень внимательной и бдительной девушке, в этот раз ничего не вышло. Ей написал «покупатель» в Вайбер по вопросу покупки товара, который она продавала на ресурсе Куфар. Писал мошенник с литовского номера, торопился и очень хотел скорее «оплатить». Но, заподозрив неладное, девушка решила продолжить беседу просто ради интереса.

Что из этого вышло и как может

пытаться вводить в заблуждение мошенник можно увидеть на скриншотах,

предоставленных

нам героиней истории.

Рекомендации:

1. К любым операциям, производимым с использованием Вашей банковской карты, относится максимально внимательно и осторожно. Терять бдительность никогда нельзя.

2. Для оплаты покупок в

Интернете завести отдельную карту

и не хранить на ней много денег.

3. Если Вам прислали ссылку на

почтовый ящик, в мессенджер или SMS-сообщением, то, независимо от того кто

прислал, даже если это Ваш друг, знакомый, государственный орган или

организация,

с которой Вы постоянно ведете переписку, или абсолютно незнакомый человек,

прежде чем ее открывать, следует особенно внимательно проверить доменное имя.

При возникновении малейшего сомнения,

что ссылка ведет не на официальный ресурс, ее необходимо проверить. Сделать это

можно отыскав в интернете официальный сайт и сверив домен, либо проверив

информацию о дате регистрации домена

(у фишинговых обычно от нескольких дней до нескольких месяцев)

на интернет-ресурсе https://hb.by/whois.aspx или подобные

ему (например: https://whois.net, https://whois.domaintools.com) в поле

«Creation Date».

Пример информации о дате регистрации официального домена:

Domain Name: kufar.by

Updated Date: 2019-07-30

Creation Date: 2010-09-23

Expiration Date: 2021-10-04

Пример информации о дате регистрации выявленного фишингового домена:

Domain Name: KUFAR24.SPACE

Updated Date: 2020-06-21T08:16:28.0Z

Creation Date: 2020-06-21T08:14:10.0Z

Registry Expiry Date: 2021-06-21T23:59:59.0Z

4. Если ресурс оказался

поддельным либо самому не удается определить, то необходимо сделать

скриншот фишинговой страницы (чтобы в адресной строке был виден адрес), и

отправить в службу поддержки оригинального ресурса, а также на почту support@cert.by,

с описанием подробностей ситуации (например, каким путем получена ссылка на

фишинговый ресурс, вводили ли какие-либо данные и т.д.), после чего отказаться

от проведения каких либо операций.

5. Если стали жертвой мошенников: